Schutz für Hybrid- und Multi-Cloud-Umgebungen

Sicherheitslücken bei Hybrid- und Multi-Cloud-Lösungen

der jüngsten Datenschutzverletzungen waren Cloud-basiert und kosteten im Durchschnitt 4,75 Millionen Dollar.

der Unternehmen sehen sich mit Multi-Cloud-Sicherheitslücken konfrontiert, die auf inkonsistente Richtlinien zurückzuführen sind.

der Sicherheitsmängel in der Cloud liegen laut Gartner® in der Verantwortung des Kunden.

Da immer mehr Unternehmen über mehrere Cloud-Umgebungen hinweg agieren, entstehen neue Angriffsflächen. Diese Lücken ermöglichen es Bedrohungsakteuren, sich unbemerkt lateral zu bewegen und Multi-Cloud-Umgebungen über einen langen Zeitraum auszunutzen – lange bevor ein Angriff entdeckt wird.

Reaktionszeiten optimieren

Die Echtzeit-Korrelation durch KI reduziert das Alarmrauschen drastisch und aktiviert SOAR-Playbooks, die einen kompromittierten Workload in weniger als einer Minute isolieren und unter Containment stellen.

Lückenlose Verkehrsüberwachung

Cloud-native Sensoren überwachen den Ost-West-Verkehr in AWS, Azure, GCP und On-Premises und erkennen Fehlkonfigurationen, verdächtige Bewegungen und Exfiltrationsversuche sofort – noch bevor Angreifer sich ausbreiten können.

Compliance & Cybersicherheit

Mit einem Klick erstellen Sie Berichte, die Telemetriedaten den Nachweisanforderungen gemäß DSGVO Art. 32, NIS2 §23 und DORA Art. 15 zuordnen – bereit für Audits und Fristen.

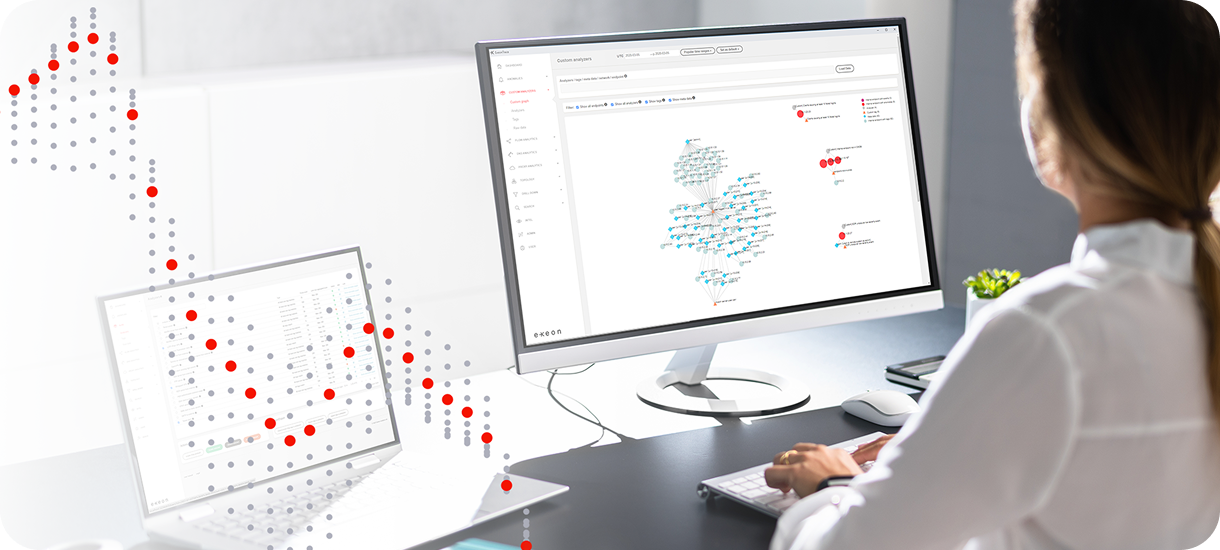

Erkennung und Reaktion auf Multi-Cloud-Bedrohungen

Echtzeit-Überwachung ohne Blind Spots

Flow Collectors streamen Wire-Daten aus AWS, Azure, GCP und lokalen Netzwerken und schließen damit die Sichtbarkeitslücke, die die meisten Cloud-Sicherheitsverletzungen begünstigt.

Anomalien mit KI und UEBA erkennen

Integration in bestehende Sicherheitstools

Vollständige Transparenz in der Cloud

Globale Unternehmen und kritische Infrastrukturen bauen auf unsere Sicherheit

Fünf Schritte zur Hybrid- und Multi-Cloud-Sicherheit mit Exeon

Einheitliche Sicherheitstransparenz

Exeon sammelt und analysiert Flussdaten aus lokaler Infrastruktur, AWS, Azure, GCP und privaten Clouds und schließt damit kritische Sichtbarkeitslücken in Hybrid- und Multi-Cloud-Umgebungen.

Konsistente Richtlinienvalidierung

Exeon ordnet den tatsächlichen Netzwerkverkehr automatisch den definierten Sicherheitsgruppen zu, erkennt Abweichungen in Echtzeit und blockiert Fehlkonfigurationen – eine der Hauptursachen für Cloud-Sicherheitsvorfälle, die in 61 % der Fälle zu Zwischenfällen führen.

Erweiterte Bedrohungserkennung

UEBA und maschinelles Lernen erkennen Zero-Day-Angriffe, Ransomware-Beacons und Insider-Missbrauch nahezu in Echtzeit – und das alles, ohne Ihre Verschlüsselung zu beeinträchtigen.

Schnelle Incident Response

Durch die Integration in SIEM/SOAR-Lösungen können gefährdete Microservices in Sekundenschnelle isoliert werden, was die durchschnittliche Reaktionszeit drastisch verkürzt.

Skalierbares Compliance- und Risikomanagement

Das Berichtswesen ist auf GDPR, NIS2 und DORA abgestimmt, während Risikobewertungen die wichtigen Warnmeldungen priorisieren und falsch-positive Meldungen reduzieren.

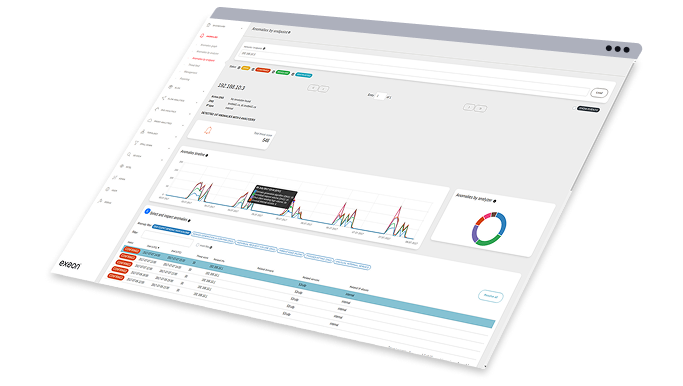

Exeon in Aktion

Lesen Sie, wie wir Sicherheitslücken mit KI-gesteuerter Bedrohungserkennung, Echtzeitüberwachung und automatisierter Reaktion zum Schutz hybrider Infrastrukturen schließen.

Bereitstellung vor Ort oder in der Cloud

Ihre DORA-Checkliste

DORA, NIS2 & KRITIS Leitfaden

KI gegen fortgeschrittene Bedrohungen

Führungskräfte, die Exeon vertrauen

Wir bieten unseren Kunden und Partnern die Sicherheit, die sie für den Schutz ihrer IT-, Hybrid- und Cloud-Infrastrukturen benötigen.

CISO, SWISS International Airlines

"Als Schweizer Nationalairline treibt uns die Leidenschaft für aussergewöhnliche Leistungen im Sinne unserer Leitsätze an. Eine stabile und sichere IT ist die wichtigste Grundlage für einen exzellenten Kundenservice. Für die Sicherheit der SWISS IT setzen wir Exeon als zentrales Cybersecurity-Tool ein, das vollständig von unserem langjährigen Partner Reist Telecom AG verwaltet wird. Eine perfekte Kombination und Lösung, um unser Netzwerk zu überwachen und Anomalien schnell zu erkennen."

Leiter IT-Sicherheit, PostFinance AG

"PostFinance hat sich wegen der offenen und zukunftsfähigen Architektur für Exeon.NDR entschieden. Dank der Möglichkeit, auf Hardware Sensoren zu verzichten und der Kontrolle über die Datenflüsse musste PostFinance keine grossen Änderungen an der bestehenden Infrastruktur vornehmen. Die Zusammenarbeit mit den kompetenten, technisch hochstehenden Exeon Mitarbeitenden hat überzeugt."

CEO & Gründer, Planzer

"Als CEO und Inhaber einer eng getakteten Logistikfirma kann ich mir Systemausfälle wegen Cybervorfällen nicht leisten. Mit Exeon.NDR haben wir bei Planzer eine Schweizer Lösung gefunden, um unser Netzwerk zu überwachen und Cyberbedrohungen frühzeitig zu erkennen."

Leiter Infrastruktur & Anwendungen, 3 Banken IT

"Wir schätzen vor allem die umfassende Netzwerktransparenz, die uns Exeon.NDR bietet.

Die Anomalieerkennung ist zudem äußerst präzise und ermöglicht es unseren Analysten, sich auf die wesentlichen Bedrohungen zu konzentrieren."

Direktor der Cybersicherheitsforschung, KuppingerCole

"Die Management- und Analystenschnittstellen sind intuitiv und können den Kunden wichtige Erkenntnisse liefern. Der Ansatz von Exeon zur Datenaufbewahrung hilft den Kunden, die Daten zur Einhaltung gesetzlicher Vorschriften lokal zu halten und die Kosten für die langfristige Speicherung zu reduzieren, indem nur die Ereignis-Metadaten aufbewahrt werden. Die Lösung unterstützt die wichtigsten Standards für den Austausch von Bedrohungsinformationen."

Netzwerk- und Sicherheitsingenieur, Solothurner Spitäler

"Exeon ist unser Cybersicherheits-Alarmsystem, das uns bei Netzwerkanomalien alarmiert. Die intuitive Benutzeroberfläche der Plattform hat uns überzeugt – ein Werkzeug, das unsere Daten und unser Netzwerk zuverlässig überwacht und sichert."

ICT-Projektleiter, WinGD

"Exeon bietet uns einen vollständigen Einblick in unsere Netzwerkdatenströme und erkennt automatisch verdächtiges Verhalten. Dank der KI-Algorithmen erkennen wir potenzielle Cyber-Bedrohungen sofort und können schnell und effizient reagieren. So verhindern wir, dass sich Angreifer unbemerkt in unseren Systemen bewegen, in die Infrastruktur eindringen oder bestehende Sicherheitsmassnahmen umgehen."

Senior Produkt Portfolio Manager Cyber Defense, Swisscom

"Exeon bietet zahlreiche funktionale Vorteile gegenüber konkurrierenden NDR-Produkten. Mit Exeon sind wir in der Lage, innovative Technologien und fortschrittliche Analysen zu nutzen, um unseren Kunden eine erstklassige Sicherheitslösung zu bieten. Gemeinsam sind wir bestrebt, die Sicherheitslandschaft zu verbessern."

Regional Practice Head, Wipro

"Exeon ist die ideale Lösung für den Übergang von einem Legacy-SOC zu einem Next-Generation-SOC. Sie verbessert die Erkennungsmöglichkeiten, minimiert das Alarmrauschen und reduziert die Kosten erheblich."

CEO, REAL Security

"Als führender Distributor sind wir immer auf der Suche nach zuverlässigen, innovativen und leistungsstarken Lösungen, um unser Portfolio zu stärken und die Zukunft der Cybersicherheit zu gestalten. Exeon hat immer wieder bewiesen, dass sie ein vertrauenswürdiger Partner sind, mit dem man leicht zusammenarbeiten kann. Ihre Lösung exeon.ndr hat bereits in verschiedenen Bereichen große Wirkung gezeigt."

Weitere Lösungen

Echtzeit-Erkennung von Bedrohungen und Verhaltensanomalien

- Fluss- und protokollbasierte Erkennung mit überwachten, unüberwachten und statistischen ML-Modellen.

- Automatische Ereignis-Kennzeichnung und Risikobewertung zur Unterstützung der Analysten.

- Modelle lassen sich durch Analysten-Feedback und Tuning gezielt verfeinern.

Skalierbarkeit

Modularer, flexibler Ansatz – Skalierung leicht gemacht: Die verteilte Architektur von Exeon skaliert dynamisch mit dem Datenverkehrsvolumen und dem Wachstum der Infrastruktur.

- Keine Ausfallzeiten, ununterbrochener Betrieb auch in Spitzenzeiten.

- Keine manuellen Eingriffe, in Echtzeit angepasste Server- und Ressourcenzuweisungen.

- Keine Hardware, vollständig softwarebasiert.

Deployment

Sichern Sie Ihr Netzwerk schneller mit einem leistungsstarken, KI-gesteuerten NDR in Ihrer Infrastruktur ohne Hardware-Abhängigkeiten und Betriebsunterbrechungen.

- Kostenreduzierung durch einen zentralisierten, sensorlosen Ansatz.

- Tiefe Integration in den bestehenden Sicherheitsstack statt einer Parallelwelt.

- Vollständige Transparenz über Cloud- und lokale Umgebungen hinweg.

IT-Sicherheitsüberwachung

- Nahtlose Multi-Cloud- und Hybrid-Integration.

- KI und ML, um Anomalien zu erkennen und zukünftige Risiken zu bewerten.

- Hohe Alarmtreue zur Verringerung der Ermüdung und der Arbeitsbelastung durch Alarme.

Branchenorientierte use cases

Success Story: Logistik

Schnelllebiges, internationales Logistikunternehmen bekämpft Systemunterbrechungen durch Cybervorfälle mit Exeon.NDR.

Success Story: Bankwesen

Eine Cybersecurity-Fallstudie über PostFinance, eines der führenden Finanzinstitute für Privatkunden in der Schweiz.

Use Case: Maschinenbau & NIS2

OT/IIoT-Integration und Konformität: Wie ein Maschinenbauunternehmen seine Cybersicherheitslage verbessert.

Success Story: Schweizer Spitäler

Lesen Sie, wie unser Produkt zu einem unverzichtbaren Sicherheitsüberwachungsinstrument zum Schutz der IT- und OT-Netzwerke der Solothurner Spitäler wurde.

Häufig gestellte Fragen

Da Unternehmen zunehmend Multi-Cloud- und Hybrid-Umgebungen einsetzen, wachsen auch die Sicherheitsherausforderungen – mangelnde Transparenz, inkonsistente Richtlinien und ausgeklügelte Cyber-Bedrohungen gefährden Unternehmen. Hier finden Sie Antworten auf häufig gestellte Fragen.